Digitale Sicherheit für kleine Unternehmen – praxisnah & klar

Cyberangriffe bedrohen Ihr Unternehmen. Ist Ihr Team darauf vorbereitet?

Kleine und mittlere Unternehmen (KMU) werden zunehmend Ziel von Phishing-Angriffen, Social Engineering und Cyberkriminalität. Oft fehlt das Bewusstsein für diese Gefahren - genau hier setze ich an.Meine maßgeschneiderten Awareness-Schulungen, praxisorientierten Beratungen und CyberRisikoChecks nach DIN SPEC 27076 helfen Ihnen, Sicherheitslücken frühzeitig zu erkennen und zu schließen. Mit besonderem Fokus auf den Faktor Mensch vermittle ich verständlich und nachhaltig, wie sich Unternehmen und ihre Mitarbeiterinnen und Mitarbeiter effektiv vor Phishing, Social Engineering und anderen Bedrohungen schützen können. Durch interaktive Trainings und praxisnahe Szenarien wird das Sicherheitsbewusstsein gestärkt - für eine langfristige Resilienz gegen Cyber-Angriffe.Schützen Sie Ihr Unternehmen - starten Sie jetzt mit einer individuellen Cyber Security Beratung!

Schwerpunkt - Analyse des IST-Zustandes

Ich analysiere das Sicherheitsniveau Ihrer Organisation, identifiziere Schwachstellen und bewerte bestehende Schutzmaßnahmen. Dabei schaffe ich einen klaren Überblick über Ihre IT-Infrastruktur, um gezielte Optimierungen umzusetzen. Ziel ist eine nachhaltige Verbesserung der IT-Sicherheit und die frühzeitige Erkennung sowie Behebung potenzieller Risiken.

Schwerpunkt - Awareness-Trainings

Wirksame IT-Sicherheit beginnt bei den Mitarbeitenden. Als wichtiger Bestandteil der Sicherheitsstrategie kann der Faktor Mensch wesentlich zur Risikominimierung beitragen. Ich biete umfassende und individuelle Lösungen zur Sensibilisierung und Schulung der Mitarbeitenden - so wird der Mensch zur starken Verteidigungslinie gegen Cyber-Angriffe.

Weitere Themen

Ich berate zu Förderprogrammen für Cybersicherheit und unterstütze bei der Beantragung von Fördermitteln. Zudem optimiere ich Ihre IT-Architektur für sichere, förderfähige und nachhaltige Lösungen – damit Ihre IT-Infrastruktur effizienter und widerstandsfähiger gegen digitale Bedrohungen wird.

Analyse des IST-Zustandes in der Organisation

Analyse der zu schützenden Infrastruktur:Überprüfung bestehender IT-Schutzmaßnahmen und Netzübergänge.

Herstellerneutrale Beratung, Sicherheitsassessments und Penetrationstests.

Überprüfung von IT-Systemen, Netzstrukturen und Schwachstellen.Beseitigung von Sicherheitslücken:Netzsegmentierung, Härtung von Systemen, Sicherheitsupdates und Schwachstellenmanagement.

Etablierung von Sicherheitsroutinen und Lebenszyklen für IT-Systeme und Webauftritte.Vorbereitung auf Sicherheitsvorfälle:Notfallpläne, Backup-Strategien und Desaster Recovery.

Übungen und Simulationen zur nachhaltigen Sensibilisierung und Optimierung.

Gemeinsam sorgen wir für eine belastbare und zukunftssichere IT-Sicherheitsstruktur!Methoden und Ansätze:

CyberRisikoCheck (nach DIN SPEC 27076) – Kompakte Analyse zur Bewertung der IT-Sicherheitslage in KMUs

IT-Grundschutz (BSI für KMU) – Praxisnahe Sicherheitsmaßnahmen basierend auf den Empfehlungen des Bundesamts für Sicherheit in der Informationstechnik

Bedrohungsanalysen – Identifikation und Bewertung von Cyberrisiken für Unternehmen

Penetrationstests – Simulierte Angriffe zur Überprüfung der IT-Sicherheitsmaßnahmen

Faktor Mensch – Nutzerorientierte Maßnahmen

Sensibilisierung und Schulung:Regelmäßige Schulungen und Awareness-Programme zur Erkennung und Vermeidung von Sicherheitsrisiken wie Phishing und Social Engineering. Interaktive Workshops, die Verhaltens- und Handlungsoptionen praxisnah vermitteln.

Auffrischungskurse zur Vertiefung und langfristigen Verankerung des Sicherheitsbewusstseins.

Schulungen können flexibel gestaltet und für Kleingruppen auch auf mehrere Tage verteilt werden.Definition von Verantwortlichkeiten:Beratung bei der Definition und Umsetzung von technischen und organisatorischen Rollen im Unternehmen.

Klärung individueller Verantwortlichkeiten zur Förderung einer klaren Sicherheitskultur.

Unterstützung bei der Weiterbildung von Mitarbeitenden durch anerkannte Zertifikatslehrgänge (z. B. IHK, TÜV, DEKRA) zu IT-Sicherheitsbeauftragten oder Cybersecurity-Spezialist:innen.Mit gezielten Maßnahmen stärken wir das Bewusstsein und die Kompetenz Ihrer Mitarbeitenden und machen Ihr Unternehmen widerstandsfähiger gegen digitale Bedrohungen.Methoden und Ansätze:

Information Security Awareness – Schulungsprogramme zur Erhöhung des Sicherheitsbewusstseins und zum Schutz vor Cyberangriffen

Phishing-Simulationen - Praxisnahen Übungen und realistischen Phishing-Tests

E-Learning – Interaktive Schulungen zur Sensibilisierung für Cyber-Bedrohungen

Förderprogramme & Fördermittel

IT-Sicherheit muss kein Luxus sein, denn viele Maßnahmen zur Verbesserung der Cyber-Resilienz werden gefördert. Insbesondere für kleine und mittlere Unternehmen (KMU) stehen attraktive Förderprogramme bereit, die die Digitalisierung und den Schutz vor Cyberangriffen finanziell unterstützen.Gut zu wissen:

Ich unterstütze Sie bei der Beantragung der Fördermittel – einfach, unkompliziert und ohne Zusatzaufwand für Sie.Es gibt Fördermittel auf unterschiedlichen Ebenen, beispielsweise auf Bundes- und Landesebene. Hier sind zwei Beispiele.

Land Hessen:Mit der DIGI-Beratung des RKW Hessen können Sie einen Zuschuss von bis zu 50 % der Beratungskosten erhalten, maximal jedoch 400 € pro Beratungstag. Auch mein CyberRisikoCheck und meine Awareness-Trainings sind förderfähig.Land Nordrhein-Westfalen:Das Förderprogramm „Mittelstand Innovativ & Digital“ (MID) des Landes Nordrhein-Westfalen unterstützt kleine und mittlere Unternehmen (KMU) dabei, ihre digitale Sicherheit zu verbessern. Im Rahmen des Moduls „MID-Digitale Sicherheit” werden externe Beratungen und Dienstleistungen gefördert, die zu diesem Zweck beitragen.

Nutzen Sie jetzt die Chance und stärken Sie Ihr Unternehmen – gefördert und professionell begleitet.

Tools im Einsatz

Ich verwende bewährte, sichere und datenschutzfreundliche Tools, die den höchsten IT-Sicherheitsstandards entsprechen und unabhängig von Big Tech sind. Diese Tools unterstützen meine Beratung, Schulung und Analyse von IT-Sicherheitsmaßnahmen ohne Kompromisse bei Datenschutz und Compliance. Von sicheren Kommunikationslösungen bis hin zu Phishing-Simulationen setze ich ausschließlich auf datenschutz- und DSGVO-konforme Tools.

Maximaler Datenschutz & Privatsphäre - mit Proton

In der digitalen Welt sind Datenschutz und Privatsphäre wichtiger denn je. Deshalb setze ich auf die sicheren Proton-Dienste wie Mail, Kalender, Drive und Passwort-Manager - entwickelt in der Schweiz und DSGVO-konform.Proton bietet eine Ende-zu-Ende-Verschlüsselung und schützt Ihre Daten vor unbefugtem Zugriff. So bleiben Ihre Kommunikation und Dateien privat und sicher - für eine digitale Welt, die auf Vertrauen basiert. 🇨🇭♥️

Mitarbeitende als beste Verteidigung gegen Cyberangriffe

Phishing und Social Engineering sind die häufigsten Einfallstore für Cyberkriminelle. Mit den Security Awareness Trainings und Phishing-Simulationen von SoSafe lernen Ihre Mitarbeitenden, Cyberangriffe zu erkennen und abzuwehren - praxisnah und interaktiv.Als Managed Service Provider setze ich diese Module gezielt ein, um Ihr Unternehmen nachhaltig zu schützen. Die Kombination aus realistischen Angriffssimulationen, interaktiven Trainings und kontinuierlichem Lernen stärkt das Sicherheitsbewusstsein Ihrer Mitarbeitenden und reduziert das Risiko erfolgreicher Cyberangriffe. 🛡️💪

Effiziente & sichere Remote-Zusammenarbeit

Mit Conceptboard können Teams ortsunabhängig zusammenarbeiten - ideal für Brainstormings, Workshops und Projektplanungen. Die virtuelle Whiteboard-Lösung ermöglicht kollaboratives Arbeiten in Echtzeit und sorgt für eine strukturierte Ideensammlung.Besonders wichtig: Conceptboard ist DSGVO-konform und bietet höchste Sicherheitsstandards, so dass Ihre Daten jederzeit geschützt sind. Ich nutze diese Lösung für alle meine Projekte, um eine effiziente und sichere Zusammenarbeit zu gewährleisten. 🥨✌️

Durchführung des CyberRisikoChecks (BSI)

Als BSI-akkreditierter Berater führe ich den CyberRisikoCheck (nach DIN SPEC 27076 "IT-Sicherheitsberatung für kleine und Kleinstunternehmen") durch. Mit dem CyberRisikoCheck analysiere ich gezielt die IT-Sicherheitslage Ihres Unternehmens. Dabei identifiziere ich Schwachstellen, überprüfe bestehende Schutzmaßnahmen und gebe konkrete, umsetzbare Empfehlungen.Die wichtigsten Vorteile auf einen Blick:

Schneller Einstieg, Klare Anforderungen, Verständliche Abfrage und Transparente Auswertung. 🛡️💪

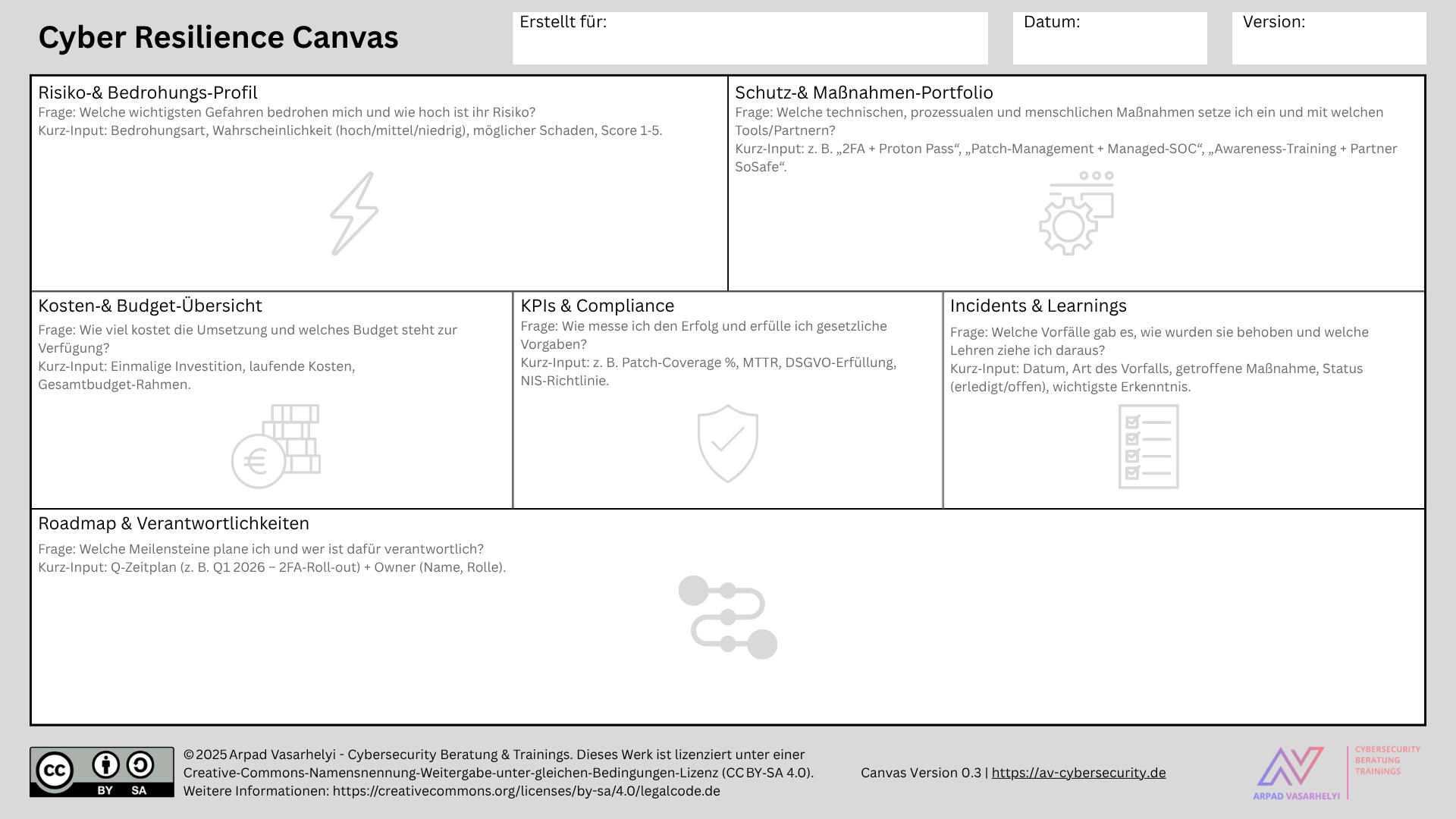

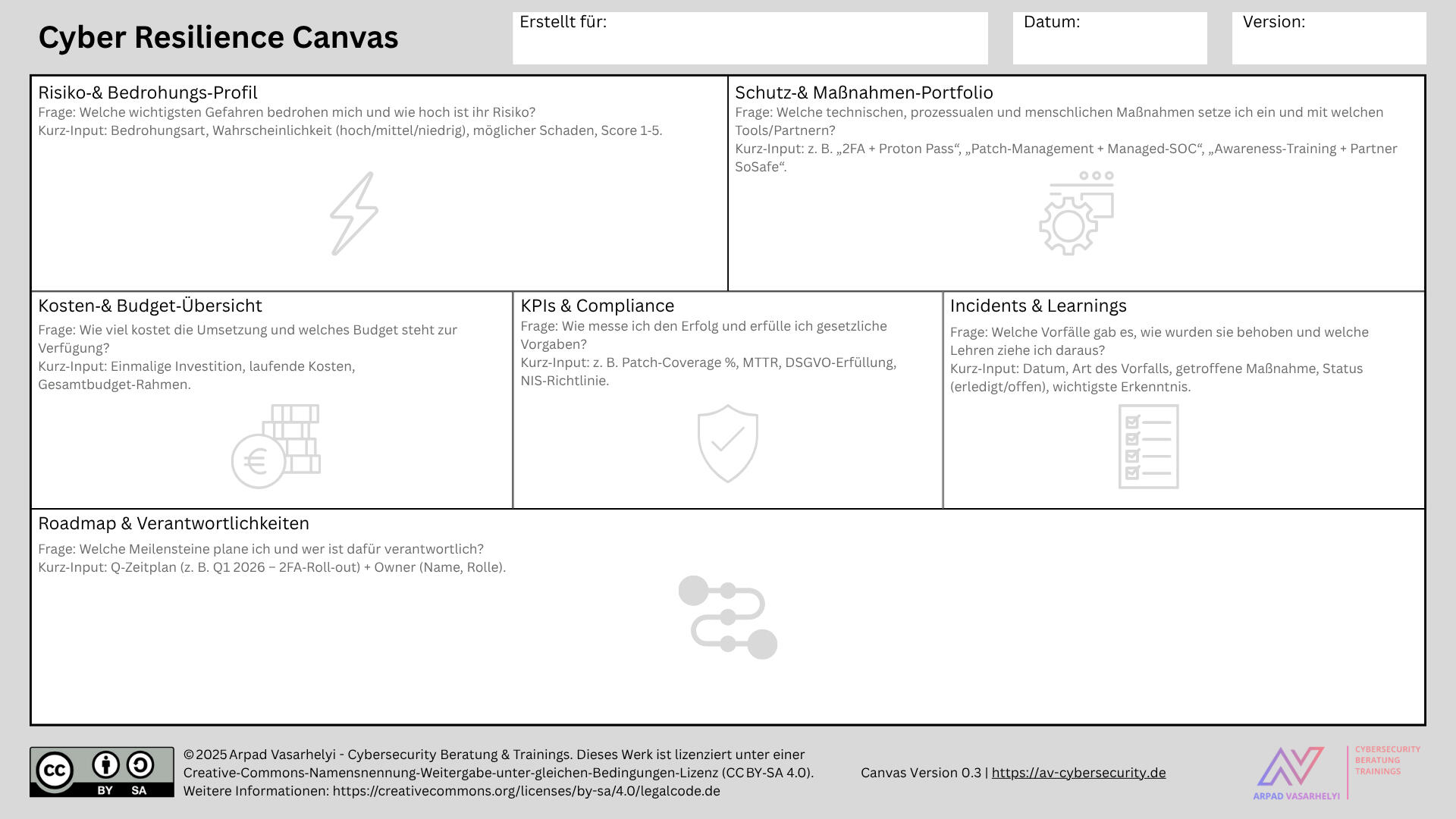

Cyber Resilience Canvas

Dieses Canvas habe ich entwickelt, um Ihnen rasch eine klare IT‑Sicherheits‑Roadmap zu liefern – damit Sie Ihre digitale Infrastruktur gezielt stärken und schützen können.Was Sie erhalten:

Schnell‑Check Ihrer größten Cyber‑Risiken

Praxisnahe Schutzmaßnahmen plus empfohlene Tools und Partner

Transparente Kosten‑Übersicht und KPI‑Tracking für messbare Fortschritte

Umsetzbare Roadmap mit eindeutig zugeordneten Verantwortlichkeiten

- Impressum

- Datenschutz

- Blog

- Proton Passwortgenerator

- Proton Pass

- Proton Mail

- Proton Drive

- Proton VPN

- Offizieller Anbieter CyberRisikoCheck

- Qualifizierung KI-Manager

- Ich bin auch auf Malt gelistet – hier direkt anfragen

- Cyber Resilience Canvas

© 2026 Arpad Vasarhelyi - Cybersecurity Beratung & Trainings. All rights reserved.

Cyber Resilience Canvas

Willkommen zu deinem neuen Fahrplan für Cyber Resilience! Genau wie das Business Model Canvas (BMC) und das Value Proposition Canvas (VPC) komplexe Geschäftsmodelle auf einen Blick visualisieren, liefert unser Cyber Resilience Canvas eine kompakte, aber vollständige Übersicht über deine Sicherheitsstrategie. Innerhalb kurzer Zeit erhältst du Klarheit darüber, welche Bedrohungen dein Unternehmen wirklich betreffen, welche Maßnahmen du ergreifen musst und wie du diese budget- und ressourcenschonend umsetzt.

Das Cyber Resilience Canvas steht unter einer Creative-Commons-Lizenz (CC BY-SA 4.0) kostenlos zur Verfügung.

Sie dürfen das Canvas nutzen und anpassen, solange Sie „Arpad Vasarhelyi – Cybersecurity Beratung & Trainings” als Quelle nennen.

Warum das Canvas genau das Richtige für dich ist

Jedes Jahr verlieren rund 60 % der kleinen Unternehmen nach einem Ransomware‑Angriff ihre Existenz. Die meisten Gründerinnen und KMU‑Leiterinnen haben weder die Zeit noch das tiefgehende Fachwissen, um eine umfassende Sicherheitsstrategie zu entwickeln. Unser Canvas schließt diese Lücke: es kombiniert eine schnelle Risiko‑Analyse, eine klare Maßnahmen‑Roadmap, transparente Kosten‑Übersichten und messbare KPIs – alles in einem einzigen, leicht auszufüllenden Dokument.

Wie das Canvas aussieht

Ein kurzer Blick auf das Mock-up zeigt das übersichtliche Layout: Oben befinden sich das Risiko- und Bedrohungsprofil sowie das Schutz- und Maßnahmenportfolio, darunter folgen die Kosten- und Budgetübersicht, KPIs und Compliance sowie Incidents und Learnings. Unten befindet sich der Abschnitt Roadmap & Verantwortlichkeiten. Jeder Abschnitt ist mit einem kleinen Hinweis versehen, der erklärt, welche Informationen erwartet werden – ganz ähnlich wie die Beschriftungen im BMC oder VPC.

Die einzelnen Sektionen des Cyber Resilience Canvas – Was du in jedem Feld einträgst und warum es wichtig ist

Risiko- & Bedrohungs‑Profil

Zweck: Erfasse, welche Gefahren dein Unternehmen tatsächlich betreffen und wie gravierend sie sind.

Was du einträgst:

Bedrohungsart (z. B. Phishing, Ransomware, Insider‑Threat, Supply‑Chain‑Attack).

Wahrscheinlichkeit – hoch, mittel oder niedrig.

Möglicher Schaden – finanziell (Euro), reputativ (Kundenvertrauen) oder rechtlich (Bußgelder).

Score 1‑5 – eine schnelle, gewichtete Bewertung (Score = Wahrscheinlichkeit × Schaden).

Nutzen: Durch die Score‑Bewertung erkennst du sofort, welche Risiken Priorität haben und wo du deine Ressourcen zuerst einsetzen solltest – genau wie das „Key‑Activities“-Feld im Business‑Model‑Canvas, nur mit dem Fokus auf Sicherheit.

Schutz- & Maßnahmen‑Portfolio

Zweck: Definiere, welche konkreten Gegenmaßnahmen du ergreifst, um die identifizierten Risiken zu mindern.

Was du einträgst:

Technische Maßnahmen (z. B. Multi‑Factor‑Authentication, VPN, Endpoint‑Protection, Verschlüsselung).

Prozess‑Maßnahmen (Patch‑Management, automatisierte Backups, Incident‑Response‑Playbook).

Menschliche Faktoren (Awareness‑Training, Phishing‑Simulationen, Sicherheits‑Policy‑Schulungen).

Tools / Partner – welche Produkte oder Dienstleister (z. B. Proton Pass, Managed‑SOC, SoSafe) unterstützen die jeweiligen Maßnahmen.

Nutzen: Du siehst sofort, welche Lücken noch bestehen und kannst die Maßnahmen nach Dringlichkeit (z. B. „hoch“, „mittel“, „niedrig“) priorisieren – ähnlich dem „Value‑Propositions“-Block im Value‑Proposition‑Canvas, nur dass hier das „Value“ die Sicherheitsschutz‑Leistung ist.

Kosten- & Budget‑Übersicht

Zweck: Transparenz über die finanziellen Aufwendungen schaffen, damit du das Projekt realistisch planen kannst.

Was du einträgst:

Einmalige Investitionen (Lizenzkauf, Implementierungs‑Consulting, Hardware).

Laufende Kosten (Abonnements, Wartung, Monitoring‑Gebühren).

Gesamtbudget‑Rahmen – wie viel Geld du insgesamt für Cyber‑Resilience bereitstellen kannst bzw. willst.

Nutzen: Du vergleichst sofort Aufwand vs. Nutzen und kannst Entscheidungen fundiert treffen – das entspricht dem „Cost Structure“-Block im Business‑Model‑Canvas, nur fokussiert auf Sicherheits‑Ausgaben.

KPIs & Compliance

Zweck: Messbare Kriterien festlegen, um den Erfolg deiner Maßnahmen zu überprüfen und gesetzliche Vorgaben zu erfüllen.

Was du einträgst:

KPIs (z. B. Patch‑Coverage %, Mean‑Time‑To‑Recover (MTTR), MFA‑Adoptions‑Rate).

Compliance‑Check – welche regulatorischen Anforderungen gelten (DSGVO Art. 32, NIS‑Richtlinie, branchenspezifische Vorgaben) und wie du sie erfüllst.

Nutzen: Du hast klare Messlatten, an denen du den Fortschritt prüfen kannst, und stellst sicher, dass du nicht nur technisch, sondern auch rechtlich auf der sicheren Seite bist – analog zum „Revenue Streams“-Block, nur dass hier der „Revenue“ die Sicherheitsergebnisse sind.

Incidents & Learnings

Zweck: Erfahrungen aus tatsächlichen Vorfällen dokumentieren und daraus systematisch lernen.

Was du einträgst:

Datum und Art des Vorfalls (z. B. Phishing‑Mail 03/2025, Ransomware 08/2024).

Getroffene Maßnahme (z. B. Passwort‑Reset, Netzwerk‑Isolation).

Status (erledigt / offen).

Wichtigste Erkenntnis – kurze Learnings, die zukünftige Prozesse verbessern (z. B. „Phishing‑Training muss vierteljährlich stattfinden“).

Nutzen: Du baust einen kontinuierlichen Verbesserungs‑Loop ein, sodass jedes Ereignis zu einer stärkeren Resilienz beiträgt – das ist das Gegenstück zum „Feedback Loop“ im Lean‑Canvas, nur dass hier das Feedback aus Sicherheits‑Incidents stammt.

Roadmap & Verantwortlichkeiten

Zweck: Konkrete Schritte planen, Termine festlegen und klare Zuständigkeiten schaffen.

Was du einträgst:

Meilensteine (z. B. Q1 2026 – MFA‑Roll‑out, Q2 2026 – Backup‑Implementierung).

Owner – Name und Rolle der Person, die für den jeweiligen Meilenstein verantwortlich ist.

Status (Geplant, In Arbeit, Abgeschlossen) – damit du den Fortschritt sofort erkennst.

Nutzen: Du verwandelst abstrakte Ziele in umsetzbare Aktionen und vermeidest das klassische „Verantwortungs‑Vacuum“. Das entspricht dem „Channels“- bzw. „Customer Relationships“-Block im BMC, nur dass hier die Beziehung zwischen Aufgabe und Verantwortlichem abgebildet wird.

Impressum

Arpad Vasarhelyi - Cybersecurity Beratung & Trainings

Postfach 44

65396 Walluf

DeutschlandE-Mail: info[at]av-cybersecurity.de

Telefone: +49 15679 635768Verantwortlich i.S.d. § 18 Abs. 2 MStV: Arpad VasarhelyiBerufsbezeichnung: IT-Berater (Angehöriger eines freien Berufs im Sinne des § 18 Abs. 1 Nr. 1 des EStG)USt-IdNr.: DE451243548Disclaimer – rechtliche Hinweise§ 1 Warnhinweis zu Inhalten

Die kostenlosen und frei zugänglichen Inhalte dieser Webseite wurden mit größtmöglicher Sorgfalt erstellt. Der Anbieter dieser Webseite übernimmt jedoch keine Gewähr für die Richtigkeit und Aktualität der bereitgestellten kostenlosen und frei zugänglichen journalistischen Ratgeber und Nachrichten. Namentlich gekennzeichnete Beiträge geben die Meinung des jeweiligen Autors und nicht immer die Meinung des Anbieters wieder. Allein durch den Aufruf der kostenlosen und frei zugänglichen Inhalte kommt keinerlei Vertragsverhältnis zwischen dem Nutzer und dem Anbieter zustande, insoweit fehlt es am Rechtsbindungswillen des Anbieters.§ 2 Externe Links

Diese Website enthält Verknüpfungen zu Websites Dritter ("externe Links"). Diese Websites unterliegen der Haftung der jeweiligen Betreiber. Der Anbieter hat bei der erstmaligen Verknüpfung der externen Links die fremden Inhalte daraufhin überprüft, ob etwaige Rechtsverstöße bestehen. Zu dem Zeitpunkt waren keine Rechtsverstöße ersichtlich. Der Anbieter hat keinerlei Einfluss auf die aktuelle und zukünftige Gestaltung und auf die Inhalte der verknüpften Seiten. Das Setzen von externen Links bedeutet nicht, dass sich der Anbieter die hinter dem Verweis oder Link liegenden Inhalte zu Eigen macht. Eine ständige Kontrolle der externen Links ist für den Anbieter ohne konkrete Hinweise auf Rechtsverstöße nicht zumutbar. Bei Kenntnis von Rechtsverstößen werden jedoch derartige externe Links unverzüglich gelöscht.§ 3 Urheber- und Leistungsschutzrechte

Die auf dieser Website veröffentlichten Inhalte unterliegen dem deutschen Urheber- und

Leistungsschutzrecht. Jede vom deutschen Urheber- und Leistungsschutzrecht nicht zugelassene Verwertung bedarf der vorherigen schriftlichen Zustimmung des Anbieters oder jeweiligen Rechteinhabers. Dies gilt insbesondere für Vervielfältigung, Bearbeitung, Übersetzung, Einspeicherung, Verarbeitung bzw. Wiedergabe von Inhalten in Datenbanken oder anderen elektronischen Medien und Systemen. Inhalte und Rechte Dritter sind dabei als solche gekennzeichnet. Die unerlaubte Vervielfältigung oder Weitergabe einzelner Inhalte oder kompletter Seiten ist nicht gestattet und strafbar. Lediglich die Herstellung von Kopien und Downloads für den persönlichen, privaten und nicht kommerziellen Gebrauch ist erlaubt. Die Darstellung dieser Website in fremden Frames ist nur mit schriftlicher Erlaubnis zulässig.§ 4 Besondere Nutzungsbedingungen

Soweit besondere Bedingungen für einzelne Nutzungen dieser Website von den vorgenannten Paragraphen abweichen, wird an entsprechender Stelle ausdrücklich darauf hingewiesen. In diesem Falle gelten im jeweiligen Einzelfall die besonderen Nutzungsbedingungen.

Datenschutzerklärung

1. Datenschutz auf einen Blick

Allgemeine Hinweise

Die folgenden Hinweise geben einen einfachen Überblick darüber, was mit Ihren personenbezogenen Daten passiert, wenn Sie diese Website besuchen. Personenbezogene Daten sind alle Daten, mit denen Sie persönlich identifiziert werden können. Ausführliche Informationen zum Thema Datenschutz entnehmen Sie unserer unter diesem Text aufgeführten Datenschutzerklärung.

Datenerfassung auf dieser Website

Wer ist verantwortlich für die Datenerfassung auf dieser Website?Die Datenverarbeitung auf dieser Website erfolgt durch den Websitebetreiber. Dessen Kontaktdaten können Sie dem Abschnitt „Hinweis zur Verantwortlichen Stelle“ in dieser Datenschutzerklärung entnehmen.Wie erfassen wir Ihre Daten?Ihre Daten werden zum einen dadurch erhoben, dass Sie uns diese mitteilen. Hierbei kann es sich z. B. um Daten handeln, die Sie in ein Kontaktformular eingeben. Andere Daten werden automatisch oder nach Ihrer Einwilligung beim Besuch der Website durch unsere ITSysteme erfasst. Das sind vor allem technische Daten (z. B. Internetbrowser, Betriebssystem oder Uhrzeit des Seitenaufrufs). Die Erfassung dieser Daten erfolgt automatisch, sobald Sie diese Website betreten.Wofür nutzen wir Ihre Daten?Ein Teil der Daten wird erhoben, um eine fehlerfreie Bereitstellung der Website zu gewährleisten. Andere

Daten können zur Analyse Ihres Nutzerverhaltens verwendet werden. Sofern über die Website Verträge geschlossen oder angebahnt werden können, werden die übermittelten Daten auch für Vertragsangebote, Bestellungen oder sonstige Auftragsanfragen verarbeitet.Welche Rechte haben Sie bezüglich Ihrer Daten?Sie haben jederzeit das Recht, unentgeltlich Auskunft über Herkunft, Empfänger und Zweck Ihrer gespeicherten personenbezogenen Daten zu erhalten. Sie haben außerdem ein Recht, die Berichtigung oder Löschung dieser Daten zu verlangen. Wenn Sie eine Einwilligung zur Datenverarbeitung erteilt haben, können Sie diese Einwilligung jederzeit für die Zukunft widerrufen. Außerdem haben Sie das Recht, unter bestimmten Umständen die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.Des Weiteren steht Ihnen ein Beschwerderecht bei der zuständigen Aufsichtsbehörde zu.

Hierzu sowie zu weiteren Fragen zum Thema Datenschutz können Sie sich jederzeit an uns wenden.

2. Allgemeine Hinweise und Pflichtinformationen

Datenschutz

Die Betreiber dieser Seiten nehmen den Schutz Ihrer persönlichen Daten sehr ernst. Wir behandeln Ihre personenbezogenen Daten vertraulich und entsprechend den gesetzlichen Datenschutzvorschriften sowie dieser Datenschutzerklärung.Wenn Sie diese Website benutzen, werden verschiedene personenbezogene Daten erhoben.

Personenbezogene Daten sind Daten, mit denen Sie persönlich identifiziert werden können. Die vorliegende Datenschutzerklärung erläutert, welche Daten wir erheben und wofür wir sie nutzen. Sie erläutert auch, wie und zu welchem Zweck das geschieht.Wir weisen darauf hin, dass die Datenübertragung im Internet (z. B. bei der Kommunikation per E-Mail)

Sicherheitslücken aufweisen kann. Ein lückenloser Schutz der Daten vor dem Zugriff durch Dritte ist nicht

möglich.

Hinweis zur verantwortlichen Stelle

Die verantwortliche Stelle für die Datenverarbeitung auf dieser Website ist:Arpad Vasarhelyi - Cybersecurity Beratung & Trainings

Postfach 44

65396 Walluf

Telefon: +49 (0)15679 635768

E-Mail: [email protected]Verantwortliche Stelle ist die natürliche oder juristische Person, die allein oder gemeinsam mit anderen über die Zwecke und Mittel der Verarbeitung von personenbezogenen Daten (z. B. Namen, E-Mail-Adressen o. Ä.) entscheidet.

Speicherdauer

Soweit innerhalb dieser Datenschutzerklärung keine speziellere Speicherdauer genannt wurde, verbleiben

Ihre personenbezogenen Daten bei uns, bis der Zweck für die Datenverarbeitung entfällt. Wenn Sie ein berechtigtes Löschersuchen geltend machen oder eine Einwilligung zur Datenverarbeitung widerrufen, werden Ihre Daten gelöscht, sofern wir keine anderen rechtlich zulässigen Gründe für die Speicherung Ihrer personenbezogenen Daten haben (z. B. steuer- oder handelsrechtliche Aufbewahrungsfristen); im

letztgenannten Fall erfolgt die Löschung nach Fortfall dieser Gründe.

Allgemeine Hinweise zu den Rechtsgrundlagen der Datenverarbeitung auf dieser Website

Sofern Sie in die Datenverarbeitung eingewilligt haben, verarbeiten wir Ihre personenbezogenen Daten auf

Grundlage von Art. 6 Abs. 1 lit. a DSGVO bzw. Art. 9 Abs. 2 lit. a DSGVO, sofern besondere Datenkategorien nach Art. 9 Abs. 1 DSGVO verarbeitet werden. Im Falle einer ausdrücklichen Einwilligung in die Übertragung personenbezogener Daten in Drittstaaten erfolgt die Datenverarbeitung außerdem auf Grundlage von Art. 49 Abs. 1 lit. a DSGVO. Sofern Sie in die Speicherung von Cookies oder in den Zugriff auf Informationen in Ihr Endgerät (z. B. via Device-Fingerprinting) eingewilligt haben, erfolgt die Datenverarbeitung zusätzlich auf Grundlage von § 25 Abs. 1 TDDDG. Die Einwilligung ist jederzeit widerrufbar. Sind Ihre Daten zur Vertragserfüllung oder zur Durchführung vorvertraglicher Maßnahmen erforderlich, verarbeiten wir Ihre Daten auf Grundlage des Art. 6 Abs. 1 lit. b DSGVO. Des Weiteren verarbeiten wir Ihre Daten, sofern diese zur Erfüllung einer rechtlichen Verpflichtung erforderlich sind auf Grundlage von Art. 6 Abs. 1 lit. c DSGVO. Die Datenverarbeitung kann ferner auf Grundlage unseres berechtigten Interesses nach Art. 6 Abs. 1 lit. f DSGVO erfolgen. Über die jeweils im Einzelfall einschlägigen Rechtsgrundlagen wird in den folgenden

Absätzen dieser Datenschutzerklärung informiert.

Empfänger von personenbezogenen Daten

Im Rahmen unserer Geschäftstätigkeit arbeiten wir mit verschiedenen externen Stellen zusammen. Dabei ist teilweise auch eine Übermittlung von personenbezogenen Daten an diese externen Stellen erforderlich.

Wir geben personenbezogene Daten nur dann an externe Stellen weiter, wenn dies im Rahmen einer

Vertragserfüllung erforderlich ist, wenn wir gesetzlich hierzu verpflichtet sind (z. B. Weitergabe von Daten an Steuerbehörden), wenn wir ein berechtigtes Interesse nach Art. 6 Abs. 1 lit. f DSGVO an der Weitergabe haben oder wenn eine sonstige Rechtsgrundlage die Datenweitergabe erlaubt. Beim Einsatz von Auftragsverarbeitern geben wir personenbezogene Daten unserer Kunden nur auf Grundlage eines gültigen Vertrags über Auftragsverarbeitung weiter. Im Falle einer gemeinsamen Verarbeitung wird ein Vertrag über gemeinsame Verarbeitung geschlossen.

Widerruf Ihrer Einwilligung zur Datenverarbeitung

Viele Datenverarbeitungsvorgänge sind nur mit Ihrer ausdrücklichen Einwilligung möglich. Sie können eine bereits erteilte Einwilligung jederzeit widerrufen. Die Rechtmäßigkeit der bis zum Widerruf erfolgten Datenverarbeitung bleibt vom Widerruf unberührt.

Widerspruchsrecht gegen die Datenerhebung in besonderen Fällen sowie gegen Direktwerbung (Art. 21 DSGVO)

WENN DIE DATENVERARBEITUNG AUF GRUNDLAGE VON ART. 6 ABS. 1 LIT. E ODER F DSGVO

ERFOLGT, HABEN SIE JEDERZEIT DAS RECHT, AUS GRÜNDEN, DIE SICH AUS IHRER BESONDEREN SITUATION ERGEBEN, GEGEN DIE VERARBEITUNG IHRER PERSONENBEZOGENEN DATEN

WIDERSPRUCH EINZULEGEN; DIES GILT AUCH FÜR EIN AUF DIESE BESTIMMUNGEN GESTÜTZTES PROFILING. DIE JEWEILIGE RECHTSGRUNDLAGE, AUF DENEN EINE VERARBEITUNG BERUHT, ENTNEHMEN SIE DIESER DATENSCHUTZERKLÄRUNG. WENN SIE WIDERSPRUCH EINLEGEN, WERDEN WIR IHRE BETROFFENEN PERSONENBEZOGENEN DATEN NICHT MEHR VERARBEITEN, ES

SEI DENN, WIR KÖNNEN ZWINGENDE SCHUTZWÜRDIGE GRÜNDE FÜR DIE VERARBEITUNG NACHWEISEN, DIE IHRE INTERESSEN, RECHTE UND FREIHEITEN ÜBERWIEGEN ODER DIE VERARBEITUNG DIENT DER GELTENDMACHUNG, AUSÜBUNG ODER VERTEIDIGUNG VON RECHTSANSPRÜCHEN (WIDERSPRUCH NACH ART. 21 ABS. 1 DSGVO).WERDEN IHRE PERSONENBEZOGENEN DATEN VERARBEITET, UM DIREKTWERBUNG ZU BETREIBEN, SO HABEN SIE DAS RECHT, JEDERZEIT WIDERSPRUCH GEGEN DIE VERARBEITUNG SIE BETREFFENDER PERSONENBEZOGENER DATEN ZUM ZWECKE DERARTIGER WERBUNG EINZULEGEN; DIES GILT AUCH FÜR DAS PROFILING, SOWEIT ES MIT SOLCHER DIREKTWERBUNG IN VERBINDUNG STEHT. WENN SIE WIDERSPRECHEN, WERDEN IHRE PERSONENBEZOGENEN DATEN ANSCHLIESSEND NICHT MEHR ZUM ZWECKE DER DIREKTWERBUNG VERWENDET (WIDERSPRUCH NACH ART. 21 ABS. 2 DSGVO).

Beschwerderecht bei der zuständigen Aufsichtsbehörde

Im Falle von Verstößen gegen die DSGVO steht den Betroffenen ein Beschwerderecht bei einer Aufsichtsbehörde, insbesondere in dem Mitgliedstaat ihres gewöhnlichen Aufenthalts, ihres Arbeitsplatzes oder des Orts des mutmaßlichen Verstoßes zu. Das Beschwerderecht besteht unbeschadet anderweitiger verwaltungsrechtlicher oder gerichtlicher Rechtsbehelfe.

Recht auf Datenübertragbarkeit

Sie haben das Recht, Daten, die wir auf Grundlage Ihrer Einwilligung oder in Erfüllung eines Vertrags

automatisiert verarbeiten, an sich oder an einen Dritten in einem gängigen, maschinenlesbaren Format aushändigen zu lassen. Sofern Sie die direkte Übertragung der Daten an einen anderen Verantwortlichen verlangen, erfolgt dies nur, soweit es technisch machbar ist.

Auskunft, Berichtigung und Löschung

Sie haben im Rahmen der geltenden gesetzlichen Bestimmungen jederzeit das Recht auf unentgeltliche Auskunft über Ihre gespeicherten personenbezogenen Daten, deren Herkunft und Empfänger und den

Zweck der Datenverarbeitung und ggf. ein Recht auf Berichtigung oder Löschung dieser Daten. Hierzu sowie zu weiteren Fragen zum Thema personenbezogene Daten können Sie sich jederzeit an uns wenden.

Recht auf Einschränkung der Verarbeitung

Sie haben das Recht, die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen. Hierzu können Sie sich jederzeit an uns wenden. Das Recht auf Einschränkung der Verarbeitung besteht in folgenden Fällen:

Wenn Sie die Richtigkeit Ihrer bei uns gespeicherten personenbezogenen Daten bestreiten, benötigen wir in der Regel Zeit, um dies zu überprüfen. Für die Dauer der Prüfung haben Sie das Recht, die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.

Wenn die Verarbeitung Ihrer personenbezogenen Daten unrechtmäßig geschah/geschieht, können Sie statt der Löschung die Einschränkung der Datenverarbeitung verlangen.

Wenn wir Ihre personenbezogenen Daten nicht mehr benötigen, Sie sie jedoch zur Ausübung, Verteidigung oder Geltendmachung von Rechtsansprüchen benötigen, haben Sie das Recht, statt der Löschung die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.

Wenn Sie einen Widerspruch nach Art. 21 Abs. 1 DSGVO eingelegt haben, muss eine Abwägung zwischen Ihren und unseren Interessen vorgenommen werden. Solange noch nicht feststeht, wessen Interessen überwiegen, haben Sie das Recht, die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.

Wenn Sie die Verarbeitung Ihrer personenbezogenen Daten eingeschränkt haben, dürfen diese Daten – von ihrer Speicherung abgesehen – nur mit Ihrer Einwilligung oder zur Geltendmachung, Ausübung oder Verteidigung von Rechtsansprüchen oder zum Schutz der Rechte einer anderen natürlichen oder juristischen Person oder aus Gründen eines wichtigen öffentlichen Interesses der Europäischen Union oder eines Mitgliedstaats verarbeitet werden.

SSL- bzw. TLS-Verschlüsselung

Diese Seite nutzt aus Sicherheitsgründen und zum Schutz der Übertragung vertraulicher Inhalte, wie zum

Beispiel Bestellungen oder Anfragen, die Sie an uns als Seitenbetreiber senden, eine SSL- bzw. TLSVerschlüsselung. Eine verschlüsselte Verbindung erkennen Sie daran, dass die Adresszeile des Browsers von „http://“ auf „https://“ wechselt und an dem Schloss-Symbol in Ihrer Browserzeile. Wenn die SSL- bzw. TLS-Verschlüsselung aktiviert ist, können die Daten, die Sie an uns übermitteln, nicht

von Dritten mitgelesen werden.

3. Datenerfassung auf dieser Website

Kontaktformular & Fragebogen

Wenn Sie uns per Kontaktformular Anfragen zukommen lassen, werden Ihre Angaben aus dem

Anfrageformular inklusive der von Ihnen dort angegebenen Kontaktdaten zwecks Bearbeitung der Anfrage und für den Fall von Anschlussfragen bei uns gespeichert. Diese Daten geben wir nicht ohne Ihre Einwilligung weiter.Die Verarbeitung dieser Daten erfolgt auf Grundlage von Art. 6 Abs. 1 lit. b DSGVO, sofern Ihre Anfrage mit der Erfüllung eines Vertrags zusammenhängt oder zur Durchführung vorvertraglicher Maßnahmen erforderlich ist. In allen übrigen Fällen beruht die Verarbeitung auf unserem berechtigten Interesse an der

effektiven Bearbeitung der an uns gerichteten Anfragen (Art. 6 Abs. 1 lit. f DSGVO) oder auf Ihrer

Einwilligung (Art. 6 Abs. 1 lit. a DSGVO) sofern diese abgefragt wurde; die Einwilligung ist jederzeit

widerrufbar.Die von Ihnen im Kontaktformular eingegebenen Daten verbleiben bei uns, bis Sie uns zur Löschung

auffordern, Ihre Einwilligung zur Speicherung widerrufen oder der Zweck für die Datenspeicherung entfällt (z. B. nach abgeschlossener Bearbeitung Ihrer Anfrage). Zwingende gesetzliche Bestimmungen – insbesondere Aufbewahrungsfristen – bleiben unberührt.Fragebogen „Mein CyberCheck“Für die Durchführung dieses Fragebogens nutzen wir den Dienst Tally (Tally BV, August Van Lokerenstraat 71, 9050 Ghent, Belgium).Die dabei eingegebenen Daten werden ausschließlich auf den Servern von Tally gespeichert und nicht an Dritte weitergegeben. Die Datenerhebung dient ausschließlich der individuellen Auswertung und Beratung im Rahmen des von Ihnen beauftragten CyberChecks.Wir haben mit Tally einen Vertrag über Auftragsverarbeitung (AVV) gemäß Art. 28 DSGVO abgeschlossen, um den Schutz Ihrer Daten gemäß den gesetzlichen Vorgaben sicherzustellen.Die im Fragebogen erhobenen Daten werden gelöscht, sobald die persönliche Beratung stattgefunden hat und eine weitere Verarbeitung nicht mehr erforderlich ist.

Kommunikation via WhatsApp

Die Kommunikation erfolgt über eine Ende-zu-Ende Verschlüsselung (Peer-to-Peer), die verhindert, dass WhatsApp oder sonstige Dritte Zugriff auf die Kommunikationsinhalte erlangen können. WhatsApp erhält jedoch Zugriff auf Metadaten, die im Zuge des Kommunikationsvorgangs entstehen (z. B. Absender, Empfänger und Zeitpunkt). Wir weisen ferner darauf hin, dass WhatsApp nach eigener Aussage, personenbezogene Daten seiner Nutzer mit seiner in den USA ansässigen Konzernmutter Meta teilt. Weitere Details zur Datenverarbeitung finden Sie in der Datenschutzrichtlinie von WhatsApp unter: https://www.whatsapp.com/legal/#privacy-policy.Der Einsatz von WhatsApp erfolgt auf Grundlage unseres berechtigten Interesses an einer möglichst schnellen und effektiven Kommunikation mit Kunden, Interessenten und sonstigen Geschäfts- und Vertragspartnern (Art. 6 Abs. 1 lit. f DSGVO). Sofern eine entsprechende Einwilligung abgefragt wurde, erfolgt die Datenverarbeitung ausschließlich auf Grundlage der Einwilligung; diese ist jederzeit mit Wirkung für die Zukunft widerrufbar.Die zwischen Ihnen und uns auf WhatsApp ausgetauschten Kommunikationsinhalte verbleiben bei uns, bis Sie uns zur Löschung auffordern, Ihre Einwilligung zur Speicherung widerrufen oder der Zweck für die Datenspeicherung entfällt (z. B. nach abgeschlossener Bearbeitung Ihrer Anfrage). Zwingende gesetzliche Bestimmungen – insbesondere Aufbewahrungsfristen – bleiben unberührt.Das Unternehmen verfügt über eine Zertifizierung nach dem „EU-US Data Privacy Framework“ (DPF). Der DPF ist ein Übereinkommen zwischen der Europäischen Union und den USA, der die Einhaltung europäischer Datenschutzstandards bei Datenverarbeitungen in den USA gewährleisten soll. Jedes nach dem DPF zertifizierte Unternehmen verpflichtet sich, diese Datenschutzstandards einzuhalten. Weitere Informationen hierzu erhalten Sie vom Anbieter unter folgendem Link: https://www.dataprivacyframework.gov/participant/7735.Wir nutzen WhatsApp in der Variante „WhatsApp Business“.Die Datenübertragung in die USA wird auf die Standardvertragsklauseln der EU-Kommission gestützt. Details finden Sie hier: https://www.whatsapp.com/legal/business-data-transfer-addendum.Wir haben einen Vertrag über Auftragsverarbeitung (AVV) mit dem oben genannten Anbieter geschlossen.

Anfrage per E-Mail oder Telefon

Wenn Sie uns per E-Mail oder Telefon kontaktieren, wird Ihre Anfrage inklusive aller daraus hervorgehenden personenbezogenen Daten (Name, Anfrage) zum Zwecke der Bearbeitung Ihres Anliegens bei uns gespeichert und verarbeitet. Diese Daten geben wir nicht ohne Ihre Einwilligung weiter.Die Verarbeitung dieser Daten erfolgt auf Grundlage von Art. 6 Abs. 1 lit. b DSGVO, sofern Ihre Anfrage mit der Erfüllung eines Vertrags zusammenhängt oder zur Durchführung vorvertraglicher Maßnahmen erforderlich ist. In allen übrigen Fällen beruht die Verarbeitung auf unserem berechtigten Interesse an der effektiven Bearbeitung der an uns gerichteten Anfragen (Art. 6 Abs. 1 lit. f DSGVO) oder auf Ihrer Einwilligung (Art. 6 Abs. 1 lit. a DSGVO) sofern diese abgefragt wurde; die Einwilligung ist jederzeit widerrufbar.Die von Ihnen an uns per Kontaktanfragen übersandten Daten verbleiben bei uns, bis Sie uns zur Löschung auffordern, Ihre Einwilligung zur Speicherung widerrufen oder der Zweck für die Datenspeicherung entfällt (z. B. nach abgeschlossener Bearbeitung Ihres Anliegens). Zwingende gesetzliche Bestimmungen – insbesondere gesetzliche Aufbewahrungsfristen – bleiben unberührt.

4. Plugins und Tools

Google Fonts (lokales Hosting)

Diese Seite nutzt zur einheitlichen Darstellung von Schriftarten so genannte Google Fonts, die von Google bereitgestellt werden. Die Google Fonts sind lokal installiert. Eine Verbindung zu Servern von Google findet dabei nicht statt.Weitere Informationen zu Google Fonts finden Sie unter https://developers.google.com/fonts/faq und in der Datenschutzerklärung von Google: https://policies.google.com/privacy?hl=de.

Simple Analytics

Wir verwenden auf unserer Website den datenschutzfreundlichen Webanalysedienst Simple Analytics (Simple Analytics B.V., Nederland). Simple Analytics hilft uns zu verstehen, wie Besucher unsere Website nutzen – ganz ohne Cookies, ohne personenbezogene Daten zu speichern und ohne Tracking über mehrere Seiten hinweg.Simple Analytics verarbeitet keine IP-Adressen vollständig, erstellt keine Benutzerprofile und erhebt keine personenbezogenen Daten. Alle erfassten Informationen werden ausschließlich anonymisiert verarbeitet und dienen rein statistischen Zwecken – etwa zur Analyse, welche Seiten besucht wurden, aus welchem Land der Zugriff erfolgte oder welches Endgerät genutzt wurde.Weitere Informationen zur Datenverarbeitung durch Simple Analytics finden Sie unter:

https://simpleanalytics.com/privacyRechtsgrundlage für die Verarbeitung ist Art. 6 Abs. 1 lit. f DSGVO (berechtigtes Interesse an einer anonymisierten Analyse des Nutzerverhaltens zur Optimierung unseres Webangebots).Da keine personenbezogenen Daten verarbeitet werden, ist ein Opt-Out nach DSGVO nicht erforderlich. Sie können jedoch jederzeit der statistischen Auswertung widersprechen, indem Sie unsere Website mit einem „Do Not Track“-fähigen Browser nutzen.

Google reCAPTCHA

Wir nutzen „Google reCAPTCHA“ (im Folgenden „reCAPTCHA“) für das Kontaktformular von Tally. Auf der Webseite https://av-cybersecurity.de kommt reCAPTCHA nicht zum Einsatz. Anbieter ist die Google Ireland Limited („Google“), Gordon House, Barrow Street, Dublin 4, Irland.Mit reCAPTCHA soll überprüft werden, ob die Dateneingabe auf dieser Website (z. B. in einem Kontaktformular) durch einen Menschen oder durch ein automatisiertes Programm erfolgt. Hierzu analysiert reCAPTCHA das Verhalten des Websitebesuchers anhand verschiedener Merkmale. Diese Analyse beginnt automatisch, sobald der Websitebesucher die Website betritt. Zur Analyse wertet reCAPTCHA verschiedene Informationen aus (z. B. IP-Adresse, Verweildauer des Websitebesuchers auf der Website oder vom Nutzer getätigte Mausbewegungen). Die bei der Analyse erfassten Daten werden an Google weitergeleitet.Die reCAPTCHA-Analysen laufen vollständig im Hintergrund. Websitebesucher werden nicht darauf hingewiesen, dass eine Analyse stattfindet.Die Speicherung und Analyse der Daten erfolgt auf Grundlage von Art. 6 Abs. 1 lit. f DSGVO. Der Websitebetreiber hat ein berechtigtes Interesse daran, seine Webangebote vor missbräuchlicher automatisierter Ausspähung und vor SPAM zu schützen. Sofern eine entsprechende Einwilligung abgefragt wurde, erfolgt die Verarbeitung ausschließlich auf Grundlage von Art. 6 Abs. 1 lit. a DSGVO und § 25 Abs. 1 TDDDG, soweit die Einwilligung die Speicherung von Cookies oder den Zugriff auf Informationen im Endgerät des Nutzers (z. B. Device-Fingerprinting) im Sinne des TDDDG umfasst. Die Einwilligung ist jederzeit widerrufbar.Weitere Informationen zu Google reCAPTCHA entnehmen Sie den Google-Datenschutzbestimmungen und den Google Nutzungsbedingungen unter folgenden Links: https://policies.google.com/privacy?hl=de und https://policies.google.com/terms?hl=de.Das Unternehmen verfügt über eine Zertifizierung nach dem „EU-US Data Privacy Framework“ (DPF). Der DPF ist ein Übereinkommen zwischen der Europäischen Union und den USA, der die Einhaltung europäischer Datenschutzstandards bei Datenverarbeitungen in den USA gewährleisten soll. Jedes nach dem DPF zertifizierte Unternehmen verpflichtet sich, diese Datenschutzstandards einzuhalten. Weitere Informationen hierzu erhalten Sie vom Anbieter unter folgendem Link: https://www.dataprivacyframework.gov/participant/5780.

5. Hosting

Wir hosten die Inhalte unserer Website bei folgendem Anbieter:

Carrd und Cloudflare

Diese Website wurde mit dem Dienst Carrd (Carrd Inc., Tennessee, USA) erstellt und wird über Cloudflare (Cloudflare Inc., 101 Townsend St., San Francisco, CA 94107, USA) bereitgestellt.Beim Besuch unserer Website werden automatisch Informationen durch den auf Ihrem Endgerät zum Einsatz kommenden Browser an den Server von Cloudflare übermittelt. Dazu gehören unter anderem:- Ihre IP-Adresse

- Datum und Uhrzeit des Zugriffs

- Informationen zu Ihrem Browser und BetriebssystemDiese Daten sind technisch notwendig, um die Website korrekt auszuliefern, ihre Sicherheit zu gewährleisten und sie vor Angriffen zu schützen (z. B. DDoS-Abwehr). Eine weitergehende Auswertung dieser Daten findet nicht statt, es werden auch keine Cookies zu Tracking- oder Marketingzwecken gesetzt.Die Verarbeitung erfolgt gemäß Art. 6 Abs. 1 lit. f DSGVO auf Basis unseres berechtigten Interesses an einer sicheren und stabilen Bereitstellung unserer Website.Cloudflare ist nach dem EU-U.S. Data Privacy Framework zertifiziert und verpflichtet sich zur Einhaltung europäischer Datenschutzstandards. Mehr Informationen: https://www.cloudflare.com/privacypolicy/Auftragsverarbeitung

Wir haben einen Vertrag über Auftragsverarbeitung (AVV) zur Nutzung des oben genannten Dienstes geschlossen. Hierbei handelt es sich um einen datenschutzrechtlich vorgeschriebenen Vertrag, der gewährleistet, dass dieser die personenbezogenen Daten unserer Websitebesucher nur nach unseren Weisungen und unter Einhaltung der DSGVO verarbeitet.

About Me

Ich bin Arpad, dein Cybersecurity-Berater mit einer Leidenschaft für digitale Sicherheit und einem klaren Fokus auf kleine und mittlere Unternehmen.In Ungarn geboren und im Rhein-Main-Gebiet aufgewachsen, habe ich schon früh ein Gespür für Technik und IT entwickelt.Mein Weg führte mich über das Studium der Wirtschaftsinformatik (Bachelor und Master) an der Hochschule Darmstadt direkt in die IT-Branche.Beruflich war ich zunächst als Entwickler in verschiedenen Agenturen tätig. Später bei Lufthansa Systems als Berater und IT-Architekt. Derzeit arbeite ich hauptberuflich bei der Deutschen Bahn als IT & Enterprise Architect.Diese Erfahrungen haben mir nicht nur tiefes technisches Know-how vermittelt, sondern auch gezeigt, wie wichtig es ist, Informationssicherheit verständlich und anwendungsnah zu gestalten - gerade dort, wo die Ressourcen begrenzt sind.Heute unterstütze ich nebenberuflich Unternehmen dabei, Sicherheitslücken frühzeitig zu erkennen und zu schließen. Mein Ziel ist es, durch Aufklärung, Schulung und sinnvolle Maßnahmen digitale Resilienz zu schaffen. Ich glaube fest daran, dass IT-Sicherheit nicht kompliziert sein muss - sie muss nur richtig vermittelt werden.Was mich auszeichnet, ist mein praxisorientierter Ansatz: Ich biete keine pauschalen Lösungen, sondern individuelle Beratung. Ich spreche die Sprache meiner Kundinnen und Kunden - klar, verständlich und immer auf Augenhöhe. Denn IT-Sicherheit funktioniert nur dann nachhaltig, wenn sie von allen getragen wird.Wenn auch du dein Unternehmen besser vor Phishing, Social Engineering und Cyberattacken schützen möchtest, bin ich gerne für dich da - persönlich, engagiert und direkt vor Ort.

Links auf av-sec